近年、DDoS攻撃によるシステム障害が頻発しています。システムをインターネットに接続すると、世界中のハッカーから攻撃を受けるリスクが常に存在します。特に公開したサーバが十分にセキュアでない場合、その影響は甚大です。この記事では、サーバをインターネットに接続した際にどのくらいでアクセスがあるかを検証し、その結果と考察を共有します。

前提条件

以下の条件のもと、検証を行いました。

- サーバ環境

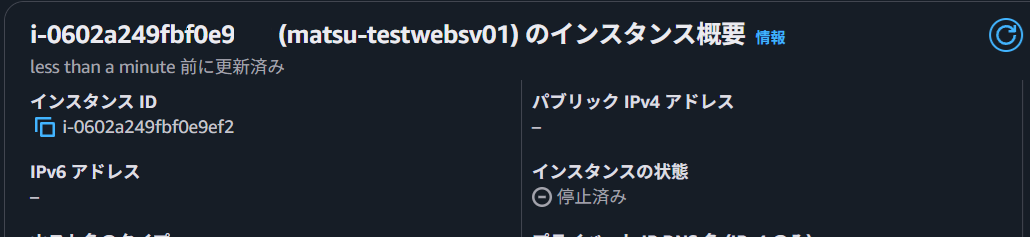

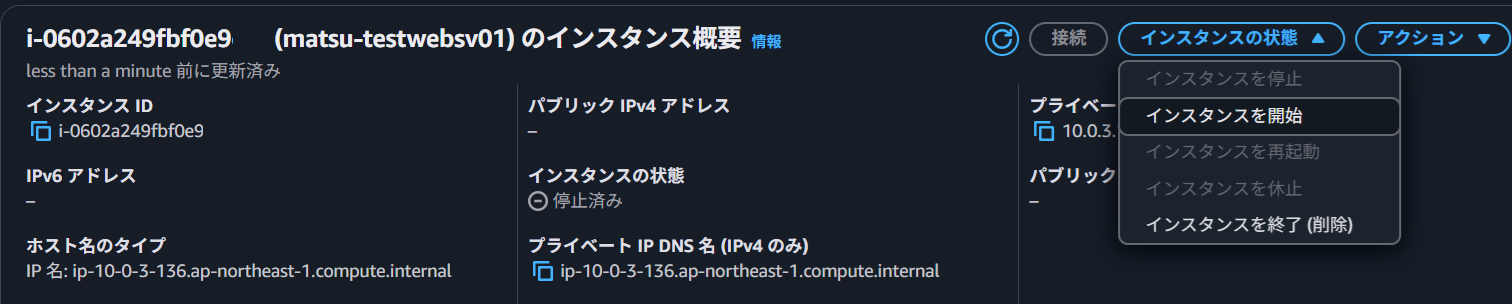

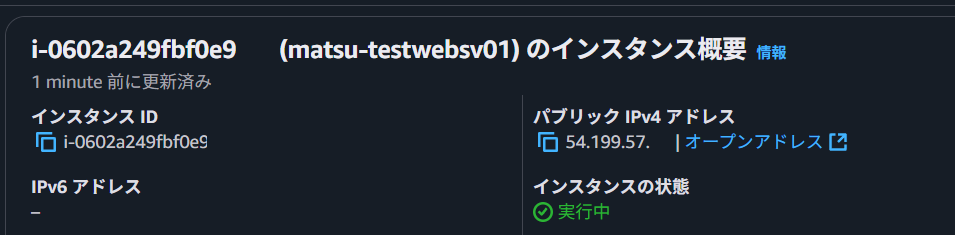

停止していたサーバを起動し、インターネットからアクセス可能な状態に設定します。 - ファイアウォールの設定

事前にファイアウォールはWebアクセスを許可し、外部からのHTTPリクエストを受け付けるように構成しました。 - ログの監視対象

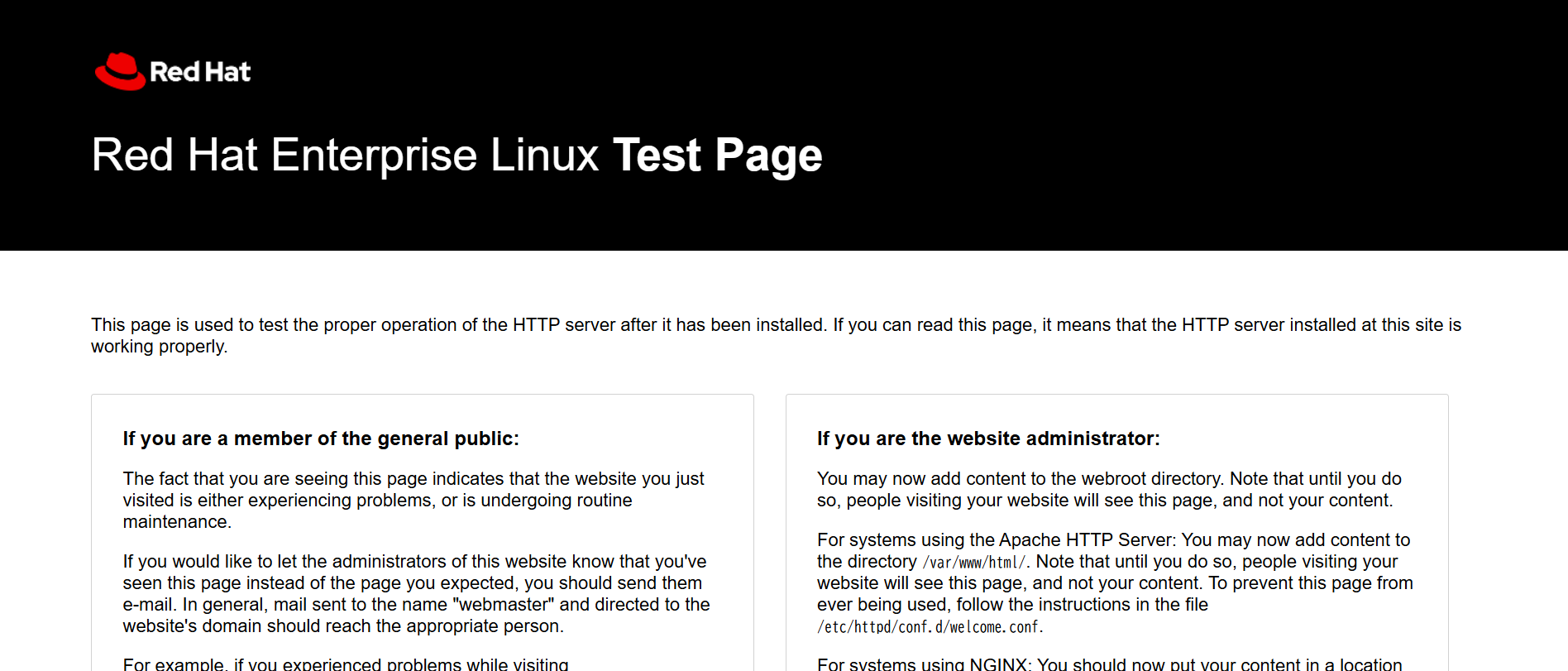

監視対象のログは、Webサーバ(Apache)のアクセスログです。サーバには簡易的なページをホストしました。

では検証を!

検証前のWebサーバは停止しています。

では、起動させましょう!!

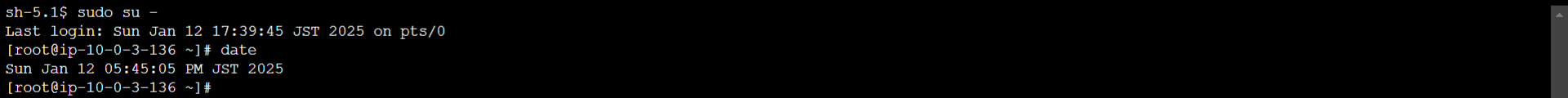

では、次にログを監視します。その前に現在の時刻を確認します。dateコマンドを打ち、現在の時刻が5:45であることを確認します。

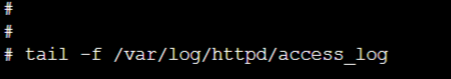

tailコマンドを打ち、アクセスが来るかログをじっくり見つめます。

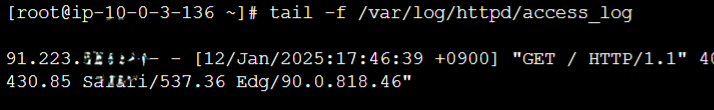

すると、ぬぬぬ一分少々でアクセスがきました!!一番左のIPアドレス(第3・4オクテット)を見ると海外からのアクセス様です。

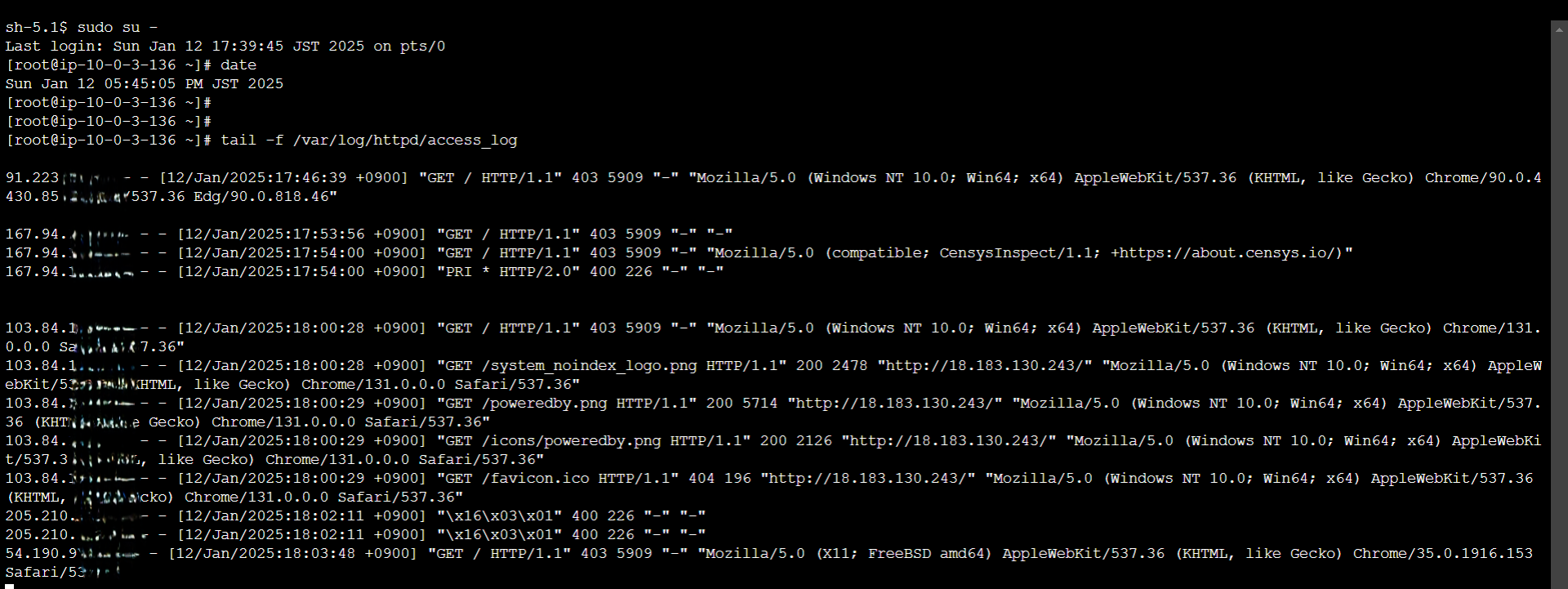

その後もしばらく眺めていていましたが、約20分で10以上のアクセス数がありました。

検証を終えての考察

今回の結果から、サーバをインターネットに接続するだけで短時間で世界中からアクセスがあることが明らかになりました。特に海外からの接続が迅速に行われた点は、ハッカーやボットネットによるスキャンが頻繁に行われている現状を示しています。

アクセス数そのものは予想より少ない結果となりましたが、それでも、インターネット接続のリスクは非常に高いことが再確認されました。

今後の対策

インターネットに接続するサーバは、公開前に以下の点を徹底することが重要です:

- 脆弱性診断

サーバやアプリケーションに既知の脆弱性がないか確認し、必要に応じて修正します。 - ファイアウォールとアクセス制御

不要なポートやプロトコルを閉じ、特定のIPアドレスのみアクセスを許可する設定を行います。 - ログ監視とアラート設定

定期的にアクセスログを監視し、異常なパターンを早期に検知できる体制を整えます。

システムの安全性を確保するためには、予防策と監視の両方が欠かせません。本記事を通じて、インターネット接続のリスクについて一層の理解が深まり、セキュリティ対策の重要性を再認識していただければ幸いです。